El director del área de Seguridad y Privacidad de Gradiant resultó vencedor de este desafío, centrado en superar retos de seguridad informática

La «batalla» ha tenido lugar en el marco de las XII Jornadas STIC CCN-CERT CNI, que reunió ayer en Madrid a más 2.700 expertos en ciberseguridad

Nuestro compañero y director del área de Seguridad y Privacidad de Gradiant, Juan González, resultó ganador ayer de la Hacker Battle, un desafío celebrado en el marco de las XII Jornadas del Centro Criptológico Nacional STIC CCN-CERT-CNI. Organizado por el Equipo de Respuesta ante Emergencias Informáticas del CCN, el CERT, este evento de carácter anual estuvo centrado en seguridad informática y durante los días 12 y 13 de diciembre reunió en Madrid a más de 2.700 profesionales y expertos en ciberseguridad.

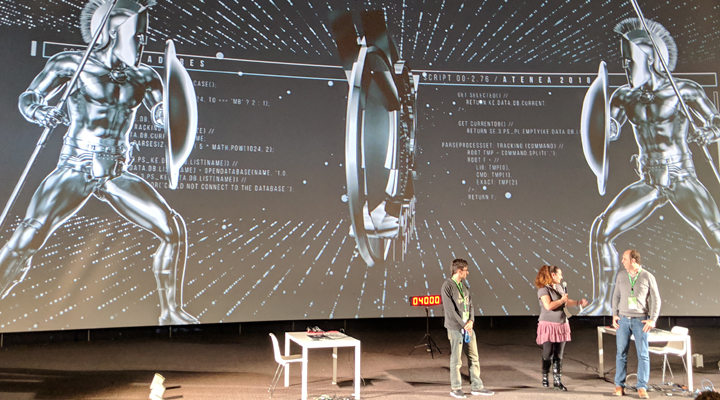

La sala ATENEA – Rooted del cine Kinépolis de Madrid fue testigo de esta batalla de hackers, en la que nuestro compañero (con nickname B0rneira) se enfrentó en un duelo en directo a Bruno Chenoll (Camos) donde ambos tenían que ir superando diferentes retos de seguridad informática en un tiempo determinado. Después de los 25 minutos estipulados que marcaba la prueba -más una prórroga concedida por el público de 10 minutos adicionales-, ninguno de los dos contrincantes consiguió finalizar todas las pruebas, pero nuestro compañero Juan fue el que llegó más lejos, proclamándose así vencedor.

Para llegar a esta fase final, tanto González como Chenoll tuvieron que demostrar su destreza en ATENEA JORNADAS, la plataforma de retos de seguridad creada en exclusiva para el evento. En ella, los participantes se enfrentaron desde el 30 de noviembre hasta el 3 de diciembre a 20 pruebas de distinta dificultad y temática, como la criptografía y esteganografía forense, análisis de tráfico, reversing y OSINT. Fue Javier Candau, Jefe del Departamento de Ciberseguridad del CNN-CERT, el encargado de hacer la entrega del premio ATENEA a nuestro compañero, agradeciendo la participación de los más de 5.000 usuarios de ATENEA 2018.

El CCN se enfrenta a dos o tres ciberataques de muy alta peligrosidad al día

Durante el acto de apertura de las XII Jornadas STIC CCN-CERT CNI, que este año se ha celebrado bajo el lema «Ciberseguridad, hacia una respuesta y disuasión efectiva», apunta al ciberespionaje como una de la grandes problemáticas que han afectado a estados y grandes organizaciones en el 2017, lo que confirma el interés de los atacantes por obtener información sensible de las empresas e instituciones, tanto españolas como occidentales. Además, la obtención de beneficios económicos a través de métodos como el conocido Fraude al CEO -donde los delincuentes intentan que el departamento financiero de una empresa realice transacciones económicas utilizando nombres de dominio similares al de la organización en cuestión-, Malware Cobalt -envío de correos electrónicos a entidades bancarias con archivos maliciosos- o la Ciberpiratería siguen siendo los principales ataques a los que las empresas se suelen enfrentar.

Tendencias de cara al 2019: innovar o morir

Tal y como asegura el estudio realizado por el CNN – CERT, es de esperar que los futuros ciberataques sólo sigan incrementando su grado de sofisticación, de virulencia y de osadía. Por tanto, se necesitan nuevos enfoques aplicables a los nuevos escenarios en los que la adopción de la biometría, dispositivos IoT y contenidos en la nube serán cada vez más empleados. Los atacantes innovan y evolucionan constantemente sobre nuevas formas de penetrar las defensas de los ciudadanos, las empresas y las instituciones.

En este sentido, los centros tecnológicos cobran especial importancia a la hora de investigar y desarrollar soluciones innovadoras que ayuden a las organizaciones a frenar los ataques a los que se ven expuestas. Gradiant lleva 10 años trabajando aplicando su expertise al desarrollo de un gran número de soluciones tecnológicas seguras como las basadas en el procesado de datos en dominio cifrado (que permiten realizar análisis mientras preservan la privacidad e identidad de los usuarios) y garantizan el procesado de datos confidenciales de forma segura. O soluciones basadas en cifrado homomórfico y módulos de seguridad hardware (HSMs), que permiten realizar operaciones en la nube con datos cifrados.